Хакеры атаковали регистрационный сайт форума «Селигер-2009»

автор: Administrator | 24 июня 2009, 19:17 | Просмотров: 24183теги: Уязвимые сайты, хакер, атака, DDoS, сайт

Сайт, где проводится регистрация на всероссийский образовательный форум «Селигер-2009», подвергся хакерской атаке.

DDoS-атака была совершена на сайт «Года молодежи», который располагается по адресу Project.Godmol.Ru, в 12:45 по московскому времени.

На момент написания этой заметки ресурс оставался недоступным для пользователей. Кто организовал атаку на сайт и с какой целью, пока остается неясным.

DDoS-атака была совершена на сайт «Года молодежи», который располагается по адресу Project.Godmol.Ru, в 12:45 по московскому времени.

На момент написания этой заметки ресурс оставался недоступным для пользователей. Кто организовал атаку на сайт и с какой целью, пока остается неясным.

Боевики взломали сайт РИА "Дагестан"

автор: Administrator | 21 июня 2009, 14:43 | Просмотров: 6868теги: Уязвимые сайты, взломали, сайт, хакеры, злоумышленники

Сайт республиканского информагентства РИА Дагестан (www.riadagestan.ru) подвергся хакерской атаке, сообщает радиостанция "Эхо Москвы".

Взломав сайт, злоумышленники разместили на нем видеообращение лидера гимринского джамаата Ибрагима Гаджидадаева, в котором тот берет на себя ответственность за убийство министра внутренних дел Дагестана Адильгерея Магомедтагирова.

Взломав сайт, злоумышленники разместили на нем видеообращение лидера гимринского джамаата Ибрагима Гаджидадаева, в котором тот берет на себя ответственность за убийство министра внутренних дел Дагестана Адильгерея Магомедтагирова.

DDoS-атака на сайт Хартии'97

автор: Administrator | 15 июня 2009, 14:52 | Просмотров: 7635теги: Уязвимые сайты, Хартии, злоумышленники, атака, IP, доступ, сайт, DDoS, сервер

DDoS-атака атака на сайт Хартии'97

Серверы оператора T-Mobile были взломаны

автор: Administrator | 12 июня 2009, 09:46 | Просмотров: 5435теги: Уязвимые сайты, T-Mobile, преступники, сервер, доступ, хакер, файлы, взлом, безопасности

Оператор мобильной связи T-Mobile подтвердил информацию, что неизвестные преступники украли с корпоративных серверов абонентские листы рассылки.

В компании не уточнили, смогли ли злоумышленники получить к серверам полный доступ или взлом коснулся только доступа к листам.

Как сообщает сайт Cybersecurity.ru, на днях группа хакеров выложила в открытый доступ конфигурационные файлы серверов оператора. После этого в нескольких блогах появились слухи о взломе важнейших серверов T-Mobile.

«У нас в наличии есть конфиденциальные документы, базы данных, скрипты программ с серверов, копии финансовой документации за весь этот год», - сказано в одном из блогов.

В компании не уточнили, смогли ли злоумышленники получить к серверам полный доступ или взлом коснулся только доступа к листам.

Как сообщает сайт Cybersecurity.ru, на днях группа хакеров выложила в открытый доступ конфигурационные файлы серверов оператора. После этого в нескольких блогах появились слухи о взломе важнейших серверов T-Mobile.

«У нас в наличии есть конфиденциальные документы, базы данных, скрипты программ с серверов, копии финансовой документации за весь этот год», - сказано в одном из блогов.

В знаменитом сайте, Telegraph.co.uk - unu снова нашёл уязвимости

автор: Administrator | 30 мая 2009, 05:43 | Просмотров: 5273теги: Уязвимые сайты, SQL, БД, пароль, Инъекция, хакер, unu, уязвимость, сайт

6 марта 2009, на сайте hackersblog.org была опубликована статья, в которым хакер "доказал", что сайт Telegraph.co.uk - можно взломать через SQL-инъекцию. Конечно, после того как уязвимость была устранена.

На этой неделе, unu опять нашёл SQL-инъекцию, которая открывает доступ к 700.000 учётным записям. Но в этот раз, администрация знаменитой газеты - игнорировали его, и румынский хакер решил раскрывать "секрет", не дожидаясь устранения проблемой.

На этой неделе, unu опять нашёл SQL-инъекцию, которая открывает доступ к 700.000 учётным записям. Но в этот раз, администрация знаменитой газеты - игнорировали его, и румынский хакер решил раскрывать "секрет", не дожидаясь устранения проблемой.

Один из сайтов французской компании Orange, уязвим к SQLi

автор: Administrator | 25 мая 2009, 04:47 | Просмотров: 6125теги: Уязвимые сайты, данные, злоумышленник, уязвимость, SQL, доступ, пароль, хакер, unu, сайт

Сегодня, на сайте hackersblog.org, румынский хакер unu, опубликовал информации и доказательств о том, что обнаружил уязвимость на сайте www.orange.fr

Уязвимость существует из-за недостаточной обработки входных данных. SQL-инъекция позволяет злоумышленнику получить доступ к 245000 учётных записей.

Каждая учетная запись содержит:

1. имя

2. фамилия

3. емайл

4. пароль (в текстовом формате)

Уязвимость существует из-за недостаточной обработки входных данных. SQL-инъекция позволяет злоумышленнику получить доступ к 245000 учётных записей.

Каждая учетная запись содержит:

1. имя

2. фамилия

3. емайл

4. пароль (в текстовом формате)

Хакеры снова взломали сайт QIP.RU

автор: Administrator | 18 мая 2009, 14:48 | Просмотров: 6805теги: Уязвимые сайты, qip, Miranda, Jabber, сайт, данные, хакеры, атаки, злоумышленники

Официальный интернет-портал программы для обмена мгновенными сообщениями QIP был повторно взломан. В отличие от первой атаки, когда хакеры не меняли структуры главной страницы, а только внесли изменения в наполнение сайта, на этот раз злоумышленники пошли еще дальше.

Сегодня ночью qip.ru был полностью видоизменен: глазам посетителей предстало сообщение неизвестных авторов, скрашенное мрачным изображением персонажа из триллера «Пила». В своем послании они настоятельно советуют пользователям прекратить использовать мессенджер QIP Infium, так как он по умолчанию хранит пароли на своих серверах, из-за чего важные данные могут попасть в руки «плохих людей».

«Доброжелатели», так и не назвавшие своих имен, оставили пользователям последний шанс, правда, так и не назвав сроков и условий своего загадочного ультиматума. В качестве альтернативы робин гуды предложили пользователям перейти на протокол Jabber и IM-мессенджер Miranda (и Miranda, и Jabber являются свободными для распространения и используют открытые исходные коды).

Сегодня ночью qip.ru был полностью видоизменен: глазам посетителей предстало сообщение неизвестных авторов, скрашенное мрачным изображением персонажа из триллера «Пила». В своем послании они настоятельно советуют пользователям прекратить использовать мессенджер QIP Infium, так как он по умолчанию хранит пароли на своих серверах, из-за чего важные данные могут попасть в руки «плохих людей».

«Доброжелатели», так и не назвавшие своих имен, оставили пользователям последний шанс, правда, так и не назвав сроков и условий своего загадочного ультиматума. В качестве альтернативы робин гуды предложили пользователям перейти на протокол Jabber и IM-мессенджер Miranda (и Miranda, и Jabber являются свободными для распространения и используют открытые исходные коды).

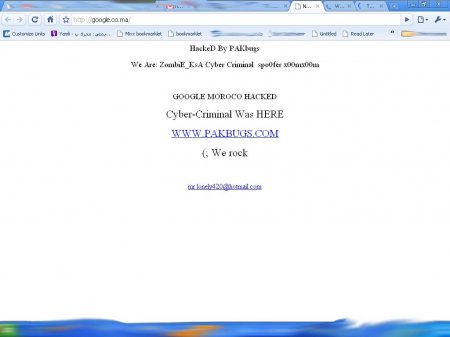

Хакеры взломали марокканский сайт Google

автор: Administrator | 11 мая 2009, 20:27 | Просмотров: 9084теги: Уязвимые сайты, Google, взломан, сайт, сервер, злоумышленник, Компания, пользователь

В субботу, девятого мая, хакеры взломали марокканский сайт Google - Google.co.ma, сообщает TechCrunch. Работоспособность ресурса была восстановлена спустя несколько часов после взлома.

Марокканский сайт Google был взломан хакерами: ZombiE_KsA, Cyber-Criminal, spo0fer и x00mx00m из группировки PAKbugs. Соответствующее сообщение, а также ссылка на сайт PAKbugs, были размещены хакерами, предположительно пакистанцами, на главной странице марокканского сайта Google.

Марокканский сайт Google был взломан хакерами: ZombiE_KsA, Cyber-Criminal, spo0fer и x00mx00m из группировки PAKbugs. Соответствующее сообщение, а также ссылка на сайт PAKbugs, были размещены хакерами, предположительно пакистанцами, на главной странице марокканского сайта Google.

Tiscali.co.uk - полный доступ к информации о пользователях

автор: Administrator | 17 марта 2009, 13:53 | Просмотров: 7084теги: Уязвимые сайты, инъекця, Безопасность, БАЗА ДАННЫХ, данные, unu

Быстрая и надежная широкополосного доступа в Интернет, телевидение, а также электронная почта, смс, серверы и популярная поисковая система.

Но как говорят:"если Сильный не значит что Идеальный..."

И в этом сайте румынский хакер, unu, нашел уязвимость и снова доказал что такие гигантские сайты (которые нуждаются в максимальной безопасности), также являются уязвимыми...

Но как говорят:"если Сильный не значит что Идеальный..."

И в этом сайте румынский хакер, unu, нашел уязвимость и снова доказал что такие гигантские сайты (которые нуждаются в максимальной безопасности), также являются уязвимыми...

В МГТС масштабная утечка персональных данных

автор: Administrator | 16 марта 2009, 10:10 | Просмотров: 6470теги: Уязвимые сайты, утечка, доступ, персональные, данные

На сайте МГТС произошла утечка персональных данных. В открытый доступ попали резюме кандидатов, претендовавших на работу в компании.

Оператор «Московская городская телефонная сеть» (МГТС) допустил утечку данных с собственного сайта. Специалисты по информационной безопасности заметили, что в результатах поисковых запросов на сайте МГТС (mgts.ru) по некоторым фамилиям находится большое число резюме соискателей, а также информация о сотрудниках компании. По словам Дениса Зенкина, директора по маркетингу Perimetrix, система поиска сайта выводит не только персональные данные сотрудников и кандидатов, но и документы, возможно, представляющие коммерческую тайну.

«Названия файлов говорят о наличии в них сведений о бизнес-планах, коммерческих предложениях, сведений об эмиссии ценных бумаг, внутренних нормативных документов, - рассказывает Зенкин. - Инцидент оставляет много открытых вопросов. Как долго сведения находились в общем доступе? Какие из перечисленных данных действительно представляли конфиденциальные сведения? Как это случилось?». «Персональные данные сотен кандидатов на трудоустройство в компанию МГТС были опубликованы в прямом доступе по меньшей мере с начала года», - говорит Рустэм Хайретдинов, заместитель генерального директора InfoWatch.

По словам Ильи Шабанова, управляющего партнера Anti-Malware.ru, у МГТС произошла классическая утечка персональных данных через корпоративный сайт. Причиной утечки, по его словам, стала «простая халатность ответственных лиц и пренебрежение элементарными нормами работы с персональными данными». Точный объем утечки не известен, но по оценке Дениса Зенкина в открытом доступе оказались несколько тысяч резюме. Илья Шабанов говорит о нескольких сотнях файлов.

Оператор «Московская городская телефонная сеть» (МГТС) допустил утечку данных с собственного сайта. Специалисты по информационной безопасности заметили, что в результатах поисковых запросов на сайте МГТС (mgts.ru) по некоторым фамилиям находится большое число резюме соискателей, а также информация о сотрудниках компании. По словам Дениса Зенкина, директора по маркетингу Perimetrix, система поиска сайта выводит не только персональные данные сотрудников и кандидатов, но и документы, возможно, представляющие коммерческую тайну.

«Названия файлов говорят о наличии в них сведений о бизнес-планах, коммерческих предложениях, сведений об эмиссии ценных бумаг, внутренних нормативных документов, - рассказывает Зенкин. - Инцидент оставляет много открытых вопросов. Как долго сведения находились в общем доступе? Какие из перечисленных данных действительно представляли конфиденциальные сведения? Как это случилось?». «Персональные данные сотен кандидатов на трудоустройство в компанию МГТС были опубликованы в прямом доступе по меньшей мере с начала года», - говорит Рустэм Хайретдинов, заместитель генерального директора InfoWatch.

По словам Ильи Шабанова, управляющего партнера Anti-Malware.ru, у МГТС произошла классическая утечка персональных данных через корпоративный сайт. Причиной утечки, по его словам, стала «простая халатность ответственных лиц и пренебрежение элементарными нормами работы с персональными данными». Точный объем утечки не известен, но по оценке Дениса Зенкина в открытом доступе оказались несколько тысяч резюме. Илья Шабанов говорит о нескольких сотнях файлов.

Денежная система, CCBill и... sql injection

автор: Administrator | 16 марта 2009, 02:44 | Просмотров: 8477теги: Уязвимые сайты, unu, sql, injection, доступ, БД, данные

Электронная денежная система, CCBill была создана для удовлетворения потребностей пользователей интернета, чтобы они могли быстро, безопасно и удобно приобрести электронные продукты, имели доступ к электронные торговли, интернет-банкинг, платежные системы и др.

CCBill был доверенным E-Merchant'ом с 1998 года, обрабатывая миллионов онлайновых транзакций в год, завоевая доверие и уважение клиентов…

Но уязвимый параметр, дал возможность получить доступ к базе данных, в том числе и пароль администратора, не смотря на то, что доступ к БД был ограничен.

CCBill был доверенным E-Merchant'ом с 1998 года, обрабатывая миллионов онлайновых транзакций в год, завоевая доверие и уважение клиентов…

Но уязвимый параметр, дал возможность получить доступ к базе данных, в том числе и пароль администратора, не смотря на то, что доступ к БД был ограничен.

Панель управления

Настройки страницы

помощь: С помощью данных кнопок Вы можете изменить расположение информационных блоков по горизонтали, а также настраивать яркость и размер шрифта.

Для этого, в Вашем браузере должен быть включён JavaScript и браузер должен принимать файлы cookie нашего домена.

Все изменения автоматически сохраняются в cookie-файле Вашего браузера в течение 365 дней со дня изменений настроек.

Подписка на сайт

Календарь

| Пн | Вт | Ср | Чт | Пт | Сб | Вс |

|---|---|---|---|---|---|---|

Популярные новости

Облако тегов

Microsoft Windows Антивирус Атака БРАУЗЕР Безопасность ВРЕДОНОСНЫЕ Вредоносные программы ДАННЫЕ ЗАЩИТА ИНФОРМАЦИЯ Интернет КОМПЬЮТЕР НОВОСТИ ПО ПРОГРАММА САЙТ СТАТЬИ США Система Софт ТРОЯН Термины УЯЗВИМОСТИ Уязвимые сайты ФАЙЛ Хакер ЧЕРВЬ безопасности взлом вирус доступ злоумышленник программы сайты сервер спам уязвимость файлы хакеры

Последние комментарии

» Написал: Павел

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Катерина

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Administrator

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: Елена

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: kholod

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

» Написал: Серега из Стрежевого

в новости: Бесплатный ключ на 1 год для Comodo Internet Security Pro 2012

» Написал: Akex

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Катерина

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Administrator

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: Елена

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: kholod

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

» Написал: Серега из Стрежевого

в новости: Бесплатный ключ на 1 год для Comodo Internet Security Pro 2012

» Написал: Akex

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO