Gizmodo подвергся хакерской атаке

автор: Administrator | 29 октября 2009, 06:04 | Просмотров: 5554теги: Уязвимые сайты, Gizmodo, популярный сайт, гаджет, хакерская атака, администраторы, сервис

Gizmodo, один из самых популярных сайтов о новинках в мире гаджетов (более 3 млн посетителей в день!), подвергся хакерской атаке.

Редактор сервиса Брайан Лэм признался, что на прошлой неделе в течение некоторого времени несколько рекламных объявлений содержали вредоносный код, который мог заразить систему во время просмотра флеш-окошек.

Проблема была быстро устранена, и едва ли она коснулась очень многих. Г-н Лэм иронично заметил, что администраторы сайта могли заметить вирусы еще раньше, но технические работники не пользуются Microsoft Windows...

Грэм Клули, старший консультант компании Sophos, которая занимается разработкой средств защиты данных, раскритиковал Gizmodo за то, что сервис не сразу выяснил, в чем дело:

«Я огорчен тем, что Gizmodo не раскрывает подробностей атаки и не предоставляет пользователям ссылок на антивирусы, чтобы те могли проверить свои компьютеры. Вместо этого администраторы бросают свысока, что они, видите ли, работают на «Маках» и в «Линуксе».

Редактор сервиса Брайан Лэм признался, что на прошлой неделе в течение некоторого времени несколько рекламных объявлений содержали вредоносный код, который мог заразить систему во время просмотра флеш-окошек.

Проблема была быстро устранена, и едва ли она коснулась очень многих. Г-н Лэм иронично заметил, что администраторы сайта могли заметить вирусы еще раньше, но технические работники не пользуются Microsoft Windows...

Грэм Клули, старший консультант компании Sophos, которая занимается разработкой средств защиты данных, раскритиковал Gizmodo за то, что сервис не сразу выяснил, в чем дело:

«Я огорчен тем, что Gizmodo не раскрывает подробностей атаки и не предоставляет пользователям ссылок на антивирусы, чтобы те могли проверить свои компьютеры. Вместо этого администраторы бросают свысока, что они, видите ли, работают на «Маках» и в «Линуксе».

Securelist.com - XSS и SQL Injection уязвимости

автор: Administrator | 26 октября 2009, 18:46 | Просмотров: 9000теги: Уязвимые сайты, Securelist.com, XSS, SQL-Инъекция, уязвимости, рейтинг, сайт, блог, ЛК

Securelist.com разрабатывается Лабораторией Касперского. На сайте есть блог, в котором постяться сотрудники ЛК, а простые пользователи, зарегистрировавшись, могут их комментировать. У комментраиев есть рейтинг.

Как только рейтинг всех комментариев пользователя становится >=100, то пользователь получает статус блоггера и может постить в блог. И однажды я там зарегистрировался...

[Disclaimer]

Все действия, описанные ниже, представлены исключительно для ознакомения. Администрация портала была поставлена в известность обо всех уязвимостях, найденных на сайте. Для снятия некоторых скриншотов сайта я воспользовался сервисом peeep.us хабрапользователя snusmumrik. Отдельное спасибо команде портала R3AL.RU за помощь и поддержку.

Как только рейтинг всех комментариев пользователя становится >=100, то пользователь получает статус блоггера и может постить в блог. И однажды я там зарегистрировался...

[Disclaimer]

Все действия, описанные ниже, представлены исключительно для ознакомения. Администрация портала была поставлена в известность обо всех уязвимостях, найденных на сайте. Для снятия некоторых скриншотов сайта я воспользовался сервисом peeep.us хабрапользователя snusmumrik. Отдельное спасибо команде портала R3AL.RU за помощь и поддержку.

Обнаружена опасная SQL-уязвимость в сайте Europa.eu

автор: Administrator | 24 октября 2009, 02:14 | Просмотров: 6778теги: Уязвимые сайты, хакер, Unu, блог, сервер, Europa.eu, доступ, SQL-Инъекция, база данных

Румынский хакер Unu опубликовал в своем блоге "очень интересную" запись, в которой сообщено что на сервере Europa.eu, точнее consilium.europa.eu, он обнаружил SQL-инъекцию, которая, по словам хакера, помимо того что позволяет получить ценную информацию из базы данных, дает возможность получить полный доступ к "большому серверу" Europa.eu.

Платежная система PayChoice снова подверглась атаке хакеров

автор: Administrator | 19 октября 2009, 09:35 | Просмотров: 10299теги: Уязвимые сайты, платежная система, PayChoice, хакерской атаке, данные, взлом, сервер, код

Платежная система PayChoice во второй раз менее чем за месяц подверглась хакерской атаке.

На этот раз в список работников некоторых фирм, которые обслуживались в системе выплаты заработной платы PayChoice, были добавлены фиктивные имена.

Снова был закрыт сайт www.onlineemployer.com. Об этом по электронной почте уведомили всех клиентов системы.

В письме говорилось, что учетные данные пользователей были взломаны и добавлены имена несуществующих работников для получения заработной платы.

Напомним, что данная атака хакеров является вторым по счету крупным нападением на сайт. 23 сентября киберпреступники взломали сервер компании. Им удалось украсть имена пользователей и пароли клиентов PayChoice.

После этого злоумышленники отправили электронные письма клиентам с просьбой скачать плагин для веб-браузера, который поможет поддерживать непрерывный доступ к сайту.

На этот раз в список работников некоторых фирм, которые обслуживались в системе выплаты заработной платы PayChoice, были добавлены фиктивные имена.

Снова был закрыт сайт www.onlineemployer.com. Об этом по электронной почте уведомили всех клиентов системы.

В письме говорилось, что учетные данные пользователей были взломаны и добавлены имена несуществующих работников для получения заработной платы.

Напомним, что данная атака хакеров является вторым по счету крупным нападением на сайт. 23 сентября киберпреступники взломали сервер компании. Им удалось украсть имена пользователей и пароли клиентов PayChoice.

После этого злоумышленники отправили электронные письма клиентам с просьбой скачать плагин для веб-браузера, который поможет поддерживать непрерывный доступ к сайту.

Обнаружены критические уязвимости на сайте БНП Париба

автор: Administrator | 8 октября 2009, 01:12 | Просмотров: 6084теги: Уязвимые сайты, Безопасность, BNP Paribas, sql, injection, unu, уязвимости, сайт, информация

BNP Paribas - европейский лидер на мировом рынке банковских и финансовых услуг и один из сильнейших банков в мире, который по версии журнала Forbes, BNP Paribas занимает 5-е место в банковском секторе в мире и 1-е место на рынке банковских услуг в еврозоне.

Группа BNP Paribas образована в 2000 году, а в сегодняшний день ведёт бизнес в 85 странах, включая Россию. На Украине банк владеет 75,5% акций УкрСиббанка.

В 2008 году выручка группы составила 27,38 миллиардов евро, валовой доход от основной деятельности - 8,98 миллиардов евро, чистая прибыль - 3,02 миллиардов евро.

В 2008 году общее число сотрудников во всём мире достигло 173 тысяч, а насчёт клиентов то во Франции, BNP Paribas имеет 2200 филиалов, более 6 миллионов частных клиентов и более 60,000 корпоративных клиентов.

Наверно такой гигант не может позволить себе нанять хороших экспертов по безопасности, именно к этому выводу мы пришли, когда увидели на сайте unu1234567.baywords.com, информация о том, что сайт www.bnpparibas.com уязвим к SQL injection, которая позволяет получить доступ к таблице с пользовательской информацией и извлечь оттуда важные данные, сохраненные в текстовом формате.

Помимо этого есть возможность инклудить локальные файлы или загружать новые на сервере - довольно серьезная уязвимость...

Группа BNP Paribas образована в 2000 году, а в сегодняшний день ведёт бизнес в 85 странах, включая Россию. На Украине банк владеет 75,5% акций УкрСиббанка.

В 2008 году выручка группы составила 27,38 миллиардов евро, валовой доход от основной деятельности - 8,98 миллиардов евро, чистая прибыль - 3,02 миллиардов евро.

В 2008 году общее число сотрудников во всём мире достигло 173 тысяч, а насчёт клиентов то во Франции, BNP Paribas имеет 2200 филиалов, более 6 миллионов частных клиентов и более 60,000 корпоративных клиентов.

Наверно такой гигант не может позволить себе нанять хороших экспертов по безопасности, именно к этому выводу мы пришли, когда увидели на сайте unu1234567.baywords.com, информация о том, что сайт www.bnpparibas.com уязвим к SQL injection, которая позволяет получить доступ к таблице с пользовательской информацией и извлечь оттуда важные данные, сохраненные в текстовом формате.

Помимо этого есть возможность инклудить локальные файлы или загружать новые на сервере - довольно серьезная уязвимость...

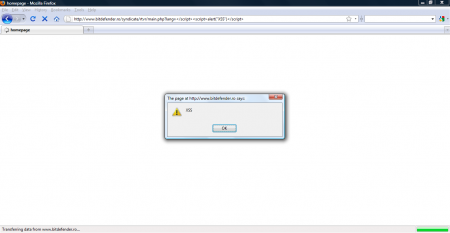

На все сайты компании BitDefender обнаружена XSS уязвимость

автор: Administrator | 30 сентября 2009, 03:08 | Просмотров: 7747теги: Уязвимые сайты, BitDefender, сайты, обнаружена, XSS, уязвимость, сервер, ошибки

XSS (межсайтовый скриптинг) это тип уязвимости компьютерной системы который заключается в том, что вместо непосредственной атаки сервера, злоумышленники используют уязвимый сервер в качестве средства атаки на клиента. XSS-атака обычно проводится путём конструирования специального URL, который атакующий предъявляет своей жертве.

Сейчас XSS составляют около 15% всех обнаруженных уязвимостей, но долгое время программисты не уделяли им должного внимания, считая их неопасными. Однако, это мнение ошибочно: в некоторых случаях с помощью XSS удаётся получить идентификатор сессии администратора или организовать DoS-атакy.

Точно такая же уязвимость была найдена на сайте знаменитой компании BitDefender в Румынии (www.bitdefender.ro) и опубликована на сайте www.hackersblog.org:

Сейчас XSS составляют около 15% всех обнаруженных уязвимостей, но долгое время программисты не уделяли им должного внимания, считая их неопасными. Однако, это мнение ошибочно: в некоторых случаях с помощью XSS удаётся получить идентификатор сессии администратора или организовать DoS-атакy.

Точно такая же уязвимость была найдена на сайте знаменитой компании BitDefender в Румынии (www.bitdefender.ro) и опубликована на сайте www.hackersblog.org:

Была обнаружена уязвимость, с помощью которой удалось получить доступ к файловым структурам самых известных сайтов

автор: Administrator | 24 сентября 2009, 13:08 | Просмотров: 7524теги: Уязвимые сайты, уязвимость, доступ, список, файлы, сайты, SVN, исходные коды

Пару месяцев назад нами, 2Товарища (twocomrades.ru) и Антон Исайкин (isaykin.ru), была обнаружена уязвимость, присущая в основном большим интернет-проектам (вроде Рамблера, Мейла, Яндекса, Оперы и пр.). Удалось получить доступ к файловым структурам известнейших сайтов (в общей сложности 3320 сайтов) и в ряде случаев их полные исходные коды.

Казалось бы, что в XXI веке трудно найти подобную уязвимость. Кажется, что уже всё найдено, а то что не найдено, сидит где-то очень очень глубоко. Оказалось, что корнем сегодняшнего зла является вполне повседневная вещь. Наверняка каждый из вас когда-нибудь имел дело с системой контроля версий SVN.

SVN является продвинутым средством для организации совместной разработки десятков, а то и сотен разработчиков. В силу особенностей архитектуры, SVN хранит в каждой директории проекта свои метафайлы, аккуратно сложенные в скрытую директорию .svn. В одном из файлов под названием entries находится список всех файлов и директорий, расположенных в той же папке, что и .svn.

Казалось бы, что в XXI веке трудно найти подобную уязвимость. Кажется, что уже всё найдено, а то что не найдено, сидит где-то очень очень глубоко. Оказалось, что корнем сегодняшнего зла является вполне повседневная вещь. Наверняка каждый из вас когда-нибудь имел дело с системой контроля версий SVN.

SVN является продвинутым средством для организации совместной разработки десятков, а то и сотен разработчиков. В силу особенностей архитектуры, SVN хранит в каждой директории проекта свои метафайлы, аккуратно сложенные в скрытую директорию .svn. В одном из файлов под названием entries находится список всех файлов и директорий, расположенных в той же папке, что и .svn.

Веб-сайт PBS.org восстановлен после атаки вредоносного ПО

автор: Administrator | 21 сентября 2009, 19:02 | Просмотров: 5612теги: Уязвимые сайты, Public Broadcasting System, сайт, взлом, компьютер, атака

Компания Public Broadcasting System сообщила о том, что устранила проблему с вредоносным обеспечением, скомпрометировавшим на прошлой неделе сайт PBS.org после того, как нападавший воспользовался уязвимостью на портале в попытке совершения мошенничества с вредоносным приложением, направленным против посетителей ресурса.

Хакеры взломали сайт газеты New York Times

автор: Administrator | 14 сентября 2009, 21:15 | Просмотров: 7155теги: Уязвимые сайты, Хакеры, взломал, сайт, New York Times, троян, антивирус, программа

Сайт газеты New York Times, являющейся в США одной из крупнейших федеральных газет, накануне был взломан злоумышленниками, разместившими на веб-страницах несанкционированную рекламу, а также, возможно, вредоносное программное обеспечение.

Ряд западных блоггеров сообщают, что при заходе на сайт New York Times их антивирусы детектировали наличие подгружаемого троянца(Generic14.ATGN, Heur.Packed.Unknown, Packed.Win32.Katusha.e, Artemis!85A6C733775D, Trojan:Win32/FakeXPA, Win32/Kryptik.EJ, Mal/Generic-A), однако в самой редакции наличие вредоносного кода отрицают, хотя факт размещения рекламы признают. Скорее всего антивирусы ругались на функцию eval(unescape('.....'));

Стоит отметить, что и сама несанкционированная реклама вела пользователей на сайт, где они могли скачать поддельный антивирус. При заходе на сайт пользователи получали всплывающий баннер, где говорилось о том, что их компьютер инфицирован и предлагалось скачать антивирусное программное обеспечение.

Ряд западных блоггеров сообщают, что при заходе на сайт New York Times их антивирусы детектировали наличие подгружаемого троянца(Generic14.ATGN, Heur.Packed.Unknown, Packed.Win32.Katusha.e, Artemis!85A6C733775D, Trojan:Win32/FakeXPA, Win32/Kryptik.EJ, Mal/Generic-A), однако в самой редакции наличие вредоносного кода отрицают, хотя факт размещения рекламы признают. Скорее всего антивирусы ругались на функцию eval(unescape('.....'));

Стоит отметить, что и сама несанкционированная реклама вела пользователей на сайт, где они могли скачать поддельный антивирус. При заходе на сайт пользователи получали всплывающий баннер, где говорилось о том, что их компьютер инфицирован и предлагалось скачать антивирусное программное обеспечение.

Сайт Федерального космического агентства подвергся хакерскому нападению

автор: Administrator | 9 сентября 2009, 16:04 | Просмотров: 5999теги: Уязвимые сайты, Роскосмос, хакер, доступ, сервер, сайт, скрипт, вирус, атаки, администраторы

Официальный сайт Федерального космического агентства (Роскосмоса) подвергся на этой неделе хакерскому нападению.

Как сообщается, неизвестным киберпреступникам удалось получить несанкционированный доступ к серверам, обслуживающим сайт Роскосмоса, и выполнить деструктивные операции.

Как сообщается, неизвестным киберпреступникам удалось получить несанкционированный доступ к серверам, обслуживающим сайт Роскосмоса, и выполнить деструктивные операции.

Волшебный триптих или вредные советы от Kaspersky

автор: Administrator | 29 июля 2009, 16:57 | Просмотров: 5874теги: Уязвимые сайты, viruslist.com, защита, сайт, данные, Kaspersky, угрозы

Несколько лет уже существующий www.viruslist.com обзавелся новыми зеркалами www.securelist.com и www.securelist.ru. Владельцем новоявленного триптиха является Лаборатория Касперского, ведущий производитель систем защиты от вредоносного и нежелательного ПО, хакерских атак и спама (в этот же портал влился и www.spamtest.ru господина Ашманова). Главным редактором сайта стал Александр Гостев, руководитель Центра глобальных исследований и анализа угроз Лаборатории Касперского.

Как это обычно бывает в российском сегменте информационной безопасности, о безопасности веб-ресурса "про безопасность" можно слагать песни - как говорил известный поэт-песенник, "столько песен сложено, слажаю еще одну..."

Давайте посмотрим, чему может нас научить этот на самом деле замечательный информационный портал. Во-первых, пароли пользователей на нем хранятся в открытом виде, что будет весьма приятно тому, кто доберется до базы данных (интересно, пароль администратора сайта тоже в открытом виде? в таблице users?).

Как это обычно бывает в российском сегменте информационной безопасности, о безопасности веб-ресурса "про безопасность" можно слагать песни - как говорил известный поэт-песенник, "столько песен сложено, слажаю еще одну..."

Давайте посмотрим, чему может нас научить этот на самом деле замечательный информационный портал. Во-первых, пароли пользователей на нем хранятся в открытом виде, что будет весьма приятно тому, кто доберется до базы данных (интересно, пароль администратора сайта тоже в открытом виде? в таблице users?).

Панель управления

Настройки страницы

помощь: С помощью данных кнопок Вы можете изменить расположение информационных блоков по горизонтали, а также настраивать яркость и размер шрифта.

Для этого, в Вашем браузере должен быть включён JavaScript и браузер должен принимать файлы cookie нашего домена.

Все изменения автоматически сохраняются в cookie-файле Вашего браузера в течение 365 дней со дня изменений настроек.

Подписка на сайт

Календарь

| Пн | Вт | Ср | Чт | Пт | Сб | Вс |

|---|---|---|---|---|---|---|

Популярные новости

Облако тегов

Microsoft Windows Антивирус Атака БРАУЗЕР Безопасность ВРЕДОНОСНЫЕ Вредоносные программы ДАННЫЕ ЗАЩИТА ИНФОРМАЦИЯ Интернет КОМПЬЮТЕР НОВОСТИ ПО ПРОГРАММА САЙТ СТАТЬИ США Система Софт ТРОЯН Термины УЯЗВИМОСТИ Уязвимые сайты ФАЙЛ Хакер ЧЕРВЬ безопасности взлом вирус доступ злоумышленник программы сайты сервер спам уязвимость файлы хакеры

Последние комментарии

» Написал: Павел

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Катерина

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Administrator

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: Елена

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: kholod

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

» Написал: Серега из Стрежевого

в новости: Бесплатный ключ на 1 год для Comodo Internet Security Pro 2012

» Написал: Akex

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Катерина

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Administrator

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: Елена

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: kholod

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

» Написал: Серега из Стрежевого

в новости: Бесплатный ключ на 1 год для Comodo Internet Security Pro 2012

» Написал: Akex

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO