SecuRRity.Ru » Облако тегов » xss

В Skype обнаружена новая XSS-уязвимость

автор: Administrator | 30 июля 2011, 02:38 | Просмотров: 13364теги: Skype, XSS

Недавно выпущенная версия Skype 5.5, по заявлению эксперта информационной безопасности Дэвида Вейра-Курза (David Vieira-Kurz), содержит серьезную XSS-уязвимость в технологии интеграции Facebook в Skype.

Недавно выпущенная версия Skype 5.5, по заявлению эксперта информационной безопасности Дэвида Вейра-Курза (David Vieira-Kurz), содержит серьезную XSS-уязвимость в технологии интеграции Facebook в Skype.Нововведение позволяет пользователям Skype установить привязку к своему аккаунту Facebook, что обеспечивает возможность мониторинга активности социальной сети, без необходимости посещать её веб-сайт. Однако, недостаточная проверка входных данных на стороне Skype стала причиной возникновения очередной уязвимости.

В клиенте и на официальном сайте ICQ обнаружены XSS-уязвимости

автор: Administrator | 29 июля 2011, 16:26 | Просмотров: 18714теги: ICQ, XSS

Эксперт в области информационной безопасности Levent Kayan обнаружил в популярном клиенте службы мгновенного обмена сообщениями ICQ и на официальном сайте www.icq.com опасные XSS-уязвимости которые могут быть использованы для кражи пользовательских куки.

Эксперт в области информационной безопасности Levent Kayan обнаружил в популярном клиенте службы мгновенного обмена сообщениями ICQ и на официальном сайте www.icq.com опасные XSS-уязвимости которые могут быть использованы для кражи пользовательских куки.Левент Каян предупреждает, что программное обеспечение обмена мгновенными сообщениями ICQ для Windows не защищает от внедрения javascript-кода в статус-сообщения пользователя. Данная XSS-уязвимость в клиенте ICQ означает, что этот javascript код может быть запущен на компьютере жертвы при условии, если она откроет статус-сообщение с ловушкой используя уязвимый ICQ клиент.

В Skype обнаружена XSS-уязвимость

автор: Administrator | 16 июля 2011, 01:11 | Просмотров: 10296теги: Skype, xss

Популярная VoIP программа Skype содержит уязвимость, которая может позволить получить атакующему доступ к аккаунту. Levent Kayan, нашедший XSS-уязвимость, в своем обзоре указал, что в некоторых случаях возможно получить доступ к системе пользователя.

Популярная VoIP программа Skype содержит уязвимость, которая может позволить получить атакующему доступ к аккаунту. Levent Kayan, нашедший XSS-уязвимость, в своем обзоре указал, что в некоторых случаях возможно получить доступ к системе пользователя.Атакующий может внедрить javascript в поле мобильного телефона или поле «о себе». Эти поля недостаточно фильтруется, и когда кто-либо из контакт листа атакующего заходит в Skype внедренный код автоматически выполняется. Таким образом атакующий может сменить чей-либо пароль в Skype или изменить какие-либо другие данные.

Официальное объяснение о активной XSS-уязвимости в Twitter

автор: Administrator | 23 сентября 2010, 07:50 | Просмотров: 3964теги: Twitter, xss

Администрация сервиса микроблогов Twitter опубликовала официальное объяснение о активной XSS-уязвимости в Twitter — так называемой уязвимости ”onmouseover”, которая вчера поразила веб-сайт Twitter.com.

Администрация сервиса микроблогов Twitter опубликовала официальное объяснение о активной XSS-уязвимости в Twitter — так называемой уязвимости ”onmouseover”, которая вчера поразила веб-сайт Twitter.com.В официальном сообщении Боб Лорд, член группы безопасности Twitter, сообщает о хронологии атаки, ее исходных причинах и охвате.

Злонамеренные пользователи, используя межсайтовый скриптинг (XSS-уязвимость), автоматически перенаправляли блогеров на другие веб-сайты, а также автоматически рассылали приглашения другим пользователям с целью их привлечения на сайт Twitter.

Активная XSS-уязвимость в Twitter

автор: Administrator | 21 сентября 2010, 23:09 | Просмотров: 5274теги: Twitter, xss

Сегодя знаменитый сервис микроблогов Twitter, который насчитывает более 145 млн зарегистрированных аккаунтов, подвергся эпидемии вредоносных постов. «Сегодня в социальной сети Twitter была обнаружена активная XSS-уязвимость. Ее использование началось несколько с относительно безобидного раскрашивания страниц пользователей в разные цвета. Уязвимость быстро стала использоваться и поражать новых пользователей», — сообщил GZT.RU главный антивирусный эксперт «Лаборатории Касперского» Александр Гостев.

Сегодя знаменитый сервис микроблогов Twitter, который насчитывает более 145 млн зарегистрированных аккаунтов, подвергся эпидемии вредоносных постов. «Сегодня в социальной сети Twitter была обнаружена активная XSS-уязвимость. Ее использование началось несколько с относительно безобидного раскрашивания страниц пользователей в разные цвета. Уязвимость быстро стала использоваться и поражать новых пользователей», — сообщил GZT.RU главный антивирусный эксперт «Лаборатории Касперского» Александр Гостев.По данным BBC, автором эксплойта (программного кода, использующего уязвимость) стал некий программист Магнус Холм (Magnus Holm), который заявил изданию, что создал червя ради шутки, не предполагая нанести реальный вред. Как, в свою очередь передает, РИА «Новости», источником атаки мог быть пользователь RainbowTwtr, который опубликовал первый зараженный пост. Он состоял из ссылки на профиль пользователя, символов "#@", после был размещен код, который раскрашивал запись полностью в тот или иной цвет.

Список самых опасных ошибок программирования

автор: Administrator | 22 февраля 2010, 03:31 | Просмотров: 14106теги: Статьи, список, уязвимости, опасные, ошибки, xss, SQL-Инъекция, программисты, программы

«Топ 25 самых опасных ошибок программирования» — это список самых опасных ошибок программирования, которые могут привести к серьезным уязвимостям в программном обеспечении. Они нередки, их легко найти и ими легко воспользоваться. Они опасны, потому что зачастую позволяют злоумышленнику полностью взять под контроль программу, украсть данные или вообще не дать программе функционировать.

Этот список — результат сотрудничества между SANS Institute, MITRE и многих экспертов по информационной безопасности в США и Европе. Список использует опыт, полученный при составлении «Top 20 attack vectors» институтом SANS и «Common Weakness Enumeration (CWE)» корпорацией MITRE.

MITRE поддерживает сайт, посвященный CWE, при поддержке «Национального центра кибербезопасности США» предоставляющий детальные описания 25-ти главных ошибок программирования вместе с авторитетными рекомендациями, как их смягчить и избежать. Сайт CWE также содержит данные по более чем 700 другим ошибкам программирования, проектирования и архитектуры, которые могут привести к уязвимостям.

Основная цель этого списка — устранить уязвимости прямо в зародыше, обучая программистов тому, как исключать наиболее общие ошибки еще до того, как программного обеспечение выпускается. Список будет средством для обучения и осведомления, которое поможет программистам предотвратить те виды уязвимостей, которыми поражена индустрия разработки ПО.

Потребители ПО могут пользоваться тем же списком, чтобы предъявлять более высокие требования к безопасности программного обеспечения. Наконец, менеджеры проектов и CIO (Chief Information Officer) могут использовать данный ТОП 25 для измерения успехов в обеспечении безопасности своих программ.

Как и в прошлом году, список самых опасных ошибок, возглавляют XSS-уязвимости (межсайтовый скриптинг), SQL-инъекции и проблемы связанные с переполнением буфера. Эти и другие ошибки ПО стали причиной взломов миллионов систем, включая недавнюю атаку на Google, поэтому приведённый контрольный список, всегда стоит держать под рукой не только новичкам:

Этот список — результат сотрудничества между SANS Institute, MITRE и многих экспертов по информационной безопасности в США и Европе. Список использует опыт, полученный при составлении «Top 20 attack vectors» институтом SANS и «Common Weakness Enumeration (CWE)» корпорацией MITRE.

MITRE поддерживает сайт, посвященный CWE, при поддержке «Национального центра кибербезопасности США» предоставляющий детальные описания 25-ти главных ошибок программирования вместе с авторитетными рекомендациями, как их смягчить и избежать. Сайт CWE также содержит данные по более чем 700 другим ошибкам программирования, проектирования и архитектуры, которые могут привести к уязвимостям.

Основная цель этого списка — устранить уязвимости прямо в зародыше, обучая программистов тому, как исключать наиболее общие ошибки еще до того, как программного обеспечение выпускается. Список будет средством для обучения и осведомления, которое поможет программистам предотвратить те виды уязвимостей, которыми поражена индустрия разработки ПО.

Потребители ПО могут пользоваться тем же списком, чтобы предъявлять более высокие требования к безопасности программного обеспечения. Наконец, менеджеры проектов и CIO (Chief Information Officer) могут использовать данный ТОП 25 для измерения успехов в обеспечении безопасности своих программ.

Как и в прошлом году, список самых опасных ошибок, возглавляют XSS-уязвимости (межсайтовый скриптинг), SQL-инъекции и проблемы связанные с переполнением буфера. Эти и другие ошибки ПО стали причиной взломов миллионов систем, включая недавнюю атаку на Google, поэтому приведённый контрольный список, всегда стоит держать под рукой не только новичкам:

Securelist.com - XSS и SQL Injection уязвимости

автор: Administrator | 26 октября 2009, 18:46 | Просмотров: 9022теги: Уязвимые сайты, Securelist.com, XSS, SQL-Инъекция, уязвимости, рейтинг, сайт, блог, ЛК

Securelist.com разрабатывается Лабораторией Касперского. На сайте есть блог, в котором постяться сотрудники ЛК, а простые пользователи, зарегистрировавшись, могут их комментировать. У комментраиев есть рейтинг.

Как только рейтинг всех комментариев пользователя становится >=100, то пользователь получает статус блоггера и может постить в блог. И однажды я там зарегистрировался...

[Disclaimer]

Все действия, описанные ниже, представлены исключительно для ознакомения. Администрация портала была поставлена в известность обо всех уязвимостях, найденных на сайте. Для снятия некоторых скриншотов сайта я воспользовался сервисом peeep.us хабрапользователя snusmumrik. Отдельное спасибо команде портала R3AL.RU за помощь и поддержку.

Как только рейтинг всех комментариев пользователя становится >=100, то пользователь получает статус блоггера и может постить в блог. И однажды я там зарегистрировался...

[Disclaimer]

Все действия, описанные ниже, представлены исключительно для ознакомения. Администрация портала была поставлена в известность обо всех уязвимостях, найденных на сайте. Для снятия некоторых скриншотов сайта я воспользовался сервисом peeep.us хабрапользователя snusmumrik. Отдельное спасибо команде портала R3AL.RU за помощь и поддержку.

Интернет-обозреватель Firefox 3.7 будет снабжен новой технологией защиты от веб-атак

автор: Administrator | 6 октября 2009, 11:33 | Просмотров: 8083теги: Новости, Интернет, браузер, Firefox, Mozilla, защита, веб-атак, CSP, Безопасность, XSS

Организация Mozilla представила тестовую альфа-версию браузера Firefox 3.7, снабженного новой технологией защиты от веб-атак.

Фреймворк Content Security Policy (CSP) защищает от межсайтового скриптинга (XSS). Кроме того, поддерживающие CSP браузеры предусматривают наличие защиты от клик-джекинга и мониторинга пакетов.

Спецификация CSP описывает структуру нового HTTP-заголовка, в котором веб-мастер указывает, какие из сценариев разрешены для выполнения в рамках домена и к каким внешним ресурсам может обращаться код веб-страницы в случае необходимости вставки элементов (к примеру, баннеров или новостных блоков).

Фреймворк Content Security Policy (CSP) защищает от межсайтового скриптинга (XSS). Кроме того, поддерживающие CSP браузеры предусматривают наличие защиты от клик-джекинга и мониторинга пакетов.

Спецификация CSP описывает структуру нового HTTP-заголовка, в котором веб-мастер указывает, какие из сценариев разрешены для выполнения в рамках домена и к каким внешним ресурсам может обращаться код веб-страницы в случае необходимости вставки элементов (к примеру, баннеров или новостных блоков).

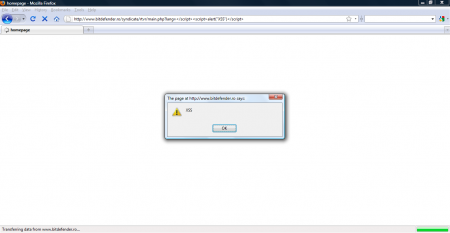

На все сайты компании BitDefender обнаружена XSS уязвимость

автор: Administrator | 30 сентября 2009, 03:08 | Просмотров: 7768теги: Уязвимые сайты, BitDefender, сайты, обнаружена, XSS, уязвимость, сервер, ошибки

XSS (межсайтовый скриптинг) это тип уязвимости компьютерной системы который заключается в том, что вместо непосредственной атаки сервера, злоумышленники используют уязвимый сервер в качестве средства атаки на клиента. XSS-атака обычно проводится путём конструирования специального URL, который атакующий предъявляет своей жертве.

Сейчас XSS составляют около 15% всех обнаруженных уязвимостей, но долгое время программисты не уделяли им должного внимания, считая их неопасными. Однако, это мнение ошибочно: в некоторых случаях с помощью XSS удаётся получить идентификатор сессии администратора или организовать DoS-атакy.

Точно такая же уязвимость была найдена на сайте знаменитой компании BitDefender в Румынии (www.bitdefender.ro) и опубликована на сайте www.hackersblog.org:

Сейчас XSS составляют около 15% всех обнаруженных уязвимостей, но долгое время программисты не уделяли им должного внимания, считая их неопасными. Однако, это мнение ошибочно: в некоторых случаях с помощью XSS удаётся получить идентификатор сессии администратора или организовать DoS-атакy.

Точно такая же уязвимость была найдена на сайте знаменитой компании BitDefender в Румынии (www.bitdefender.ro) и опубликована на сайте www.hackersblog.org:

Twitter подвергся атаке XSS-червей

автор: Administrator | 14 апреля 2009, 15:58 | Просмотров: 5254теги: Новости, Twitter, атака, XSS, червь, JavaScript, ЗАРАЖЕНИЕ, атаки

За субботу и воскресенье социальная сеть Twitter была атакована, по меньшей мере, тремя червями. Руководство службы микро-блогов пообещало пользователям исправить ошибки кода. Ответственность за проведенные атаки взял на себя 17-летний Майкл Муни (Michael Mooney), известный также под именем Mikeyy.

По словам Микко Хиппонена (Mikko Hypponen) из компании F-Secure, в субботу некоторые пользователи сервиса начали жаловаться на то, что от их имени создаются записи, рекламирующие сайт StalkDaily.com. Их друзья, которые прошли по ссылке попадали на действующий по этому адресу javascript, который использовал XSS уязвимость для заражения их профилей на Twitter.

После этого сообщения с рекламой StalkDaily.com начинали автоматически рассылаться от вновь зараженных профилей. Более того, заразиться пользователи Twitter могли, просто просмотрев страничку с инфицированным профилем.

По словам Микко Хиппонена (Mikko Hypponen) из компании F-Secure, в субботу некоторые пользователи сервиса начали жаловаться на то, что от их имени создаются записи, рекламирующие сайт StalkDaily.com. Их друзья, которые прошли по ссылке попадали на действующий по этому адресу javascript, который использовал XSS уязвимость для заражения их профилей на Twitter.

После этого сообщения с рекламой StalkDaily.com начинали автоматически рассылаться от вновь зараженных профилей. Более того, заразиться пользователи Twitter могли, просто просмотрев страничку с инфицированным профилем.

XSS уязвимость в DataLife Engine

автор: Administrator | 4 марта 2009, 22:11 | Просмотров: 7434теги: Уязвимые сайты, ОПАСНОСТЬ, xss, МЕЖСАЙТОВЫЙ, СКРИПТИНГ, уязвимый

Программа:

DataLife Engine 7.х (теоретически во всех версиях)

Опасность:

средняя

Описание:

XSS уязвимость, с помощью которого можно поместить специальный HTML код в Заголовок, в краткую или полную новость, с помощию каторого можно:

- вставить на сайте невидимый IFRAME

- перенаправлять посетителей на другой сайт(фейк)

- размещять всплывающих окон

- загрузить разные вирусы, файлы и др.

DataLife Engine 7.х (теоретически во всех версиях)

Опасность:

средняя

Описание:

XSS уязвимость, с помощью которого можно поместить специальный HTML код в Заголовок, в краткую или полную новость, с помощию каторого можно:

- вставить на сайте невидимый IFRAME

- перенаправлять посетителей на другой сайт(фейк)

- размещять всплывающих окон

- загрузить разные вирусы, файлы и др.

Панель управления

Настройки страницы

помощь: С помощью данных кнопок Вы можете изменить расположение информационных блоков по горизонтали, а также настраивать яркость и размер шрифта.

Для этого, в Вашем браузере должен быть включён JavaScript и браузер должен принимать файлы cookie нашего домена.

Все изменения автоматически сохраняются в cookie-файле Вашего браузера в течение 365 дней со дня изменений настроек.

Подписка на сайт

Календарь

| Пн | Вт | Ср | Чт | Пт | Сб | Вс |

|---|---|---|---|---|---|---|

Популярные новости

Облако тегов

Microsoft Windows Антивирус Атака БРАУЗЕР Безопасность ВРЕДОНОСНЫЕ Вредоносные программы ДАННЫЕ ЗАЩИТА ИНФОРМАЦИЯ Интернет КОМПЬЮТЕР НОВОСТИ ПО ПРОГРАММА САЙТ СТАТЬИ США Система Софт ТРОЯН Термины УЯЗВИМОСТИ Уязвимые сайты ФАЙЛ Хакер ЧЕРВЬ безопасности взлом вирус доступ злоумышленник программы сайты сервер спам уязвимость файлы хакеры

Последние комментарии

» Написал: Павел

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Катерина

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Administrator

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: Елена

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: kholod

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

» Написал: Серега из Стрежевого

в новости: Бесплатный ключ на 1 год для Comodo Internet Security Pro 2012

» Написал: Akex

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Катерина

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Administrator

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: Елена

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: kholod

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

» Написал: Серега из Стрежевого

в новости: Бесплатный ключ на 1 год для Comodo Internet Security Pro 2012

» Написал: Akex

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO