SecuRRity.Ru » Статьи » Уязвимость SVN: Полгода спустя

Уязвимость SVN: Полгода спустя

автор: Administrator | 18 февраля 2010, 20:45 | Просмотров: 10871теги: Статьи, Безопасность, SVN, уязвимости, веб-сайт, исходные коды, защита информации

В продолжение работы, которую пол-года назад проделали компания 2Товарища и Антон Исайкин, мы (aldonin и dasm32) решили провести сканирование 1000000 самых популярных сайтов современного Web-а, начиная от google.com и заканчивая wordpress.com.

Мы использовали Perl для написания сканера. Первая его версия не использовала богатые возможности по созданию и использованию потоков. Но когда в течении 3х дней в результате было просканировано всего лишь 25% сайтов — жалкие 250000, срочно был поднят вопрос о повышении производительности :)

После небольшой, но неоценимой помощи товарищей с perlmonks.org многопоточность была вполне задействована, и всего за день была проверена остальная часть имеющейся у нас базы.

Результаты, конечно же, нас удивили: было обнаружено около 4500 (точнее — 0.43%) сайтов с вышеуказанной «уязвимостью». Процент оказался даже несколько выше, чем у 2Товарищей и Антона Исайкина. Среди них оказалось очень много крупных и популярных порталов и сервисов, имена и адреса которых мы не будем публиковать, последуя принципу авторов, обнаруживших этот аспект невнимательности многих веб-мастеров и администраторов.

Также за время сканирование на наш сервер было прислано всего одно гневное письмо от одного немецкого сайта, в котором, кстати, было написано, что мы «нагружаем» их веб-сервер :)). Одним жалким запросом. Ну да ладно.

Несмотря на то, что в наше время доступ во всемирную компьютерную сеть уже присутствует почти в каждом доме, и новости ИТ-сообщества давно стали интернациональными, наши зарубежные коллеги похоже так и не узнали об опасности, которая может позволить даже простому пользователю получить в свои руки святая святых — работающие механизмы чужих веб-проектов, больших и маленьких. Нас порядком удивила такая безалаберность, которая оказалась присуща даже опытным и «закалённым в боях» создателям веб-сервисов.

Вполне понятно, что например для большинства российских сотрудников ИТ-индустрии чтение информации на иностранном языке — не такая уж и проблема, особенно при наличии множества компьютеризованных словарей, но даже далеко не все из них были готовы к такого рода «проверке» — при сканировании было обнаружено примерно 80 крупных проектов в зоне .ru с открытым «дверями» для получения исходников.

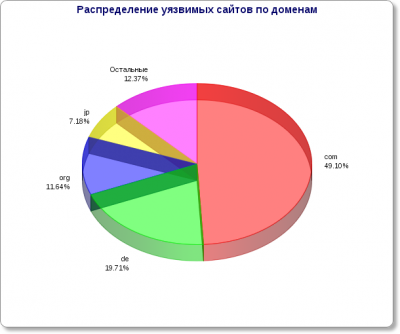

Самой популярной зоной с открытыми любопытному взору SVN-ами, как и ожидалось, окажется зона .com, насчитывающая добрую половину уязвимых сайтов. Распределение сайтов по географическим доменным зонам можно увидеть в этой диграмме:

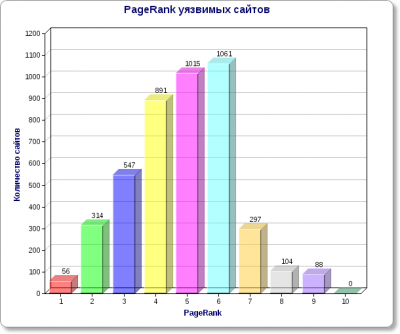

Так же был проведен анализ по рейтингу PR (PageRank — ссылочное ранжирование от небезызвестного Google):

И как позже выяснилось, по версии McAfee SiteAdvisor, из 4373 сайтов примерно на 43х были обнаружены вредоносные скрипты.

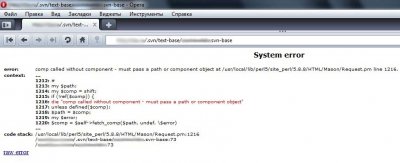

Используя специально составленный запрос в браузере, мы можем получить своеобразный список файлов проекта, а также их владельцев и время последнего изменения, а также и сами исходные коды страниц сайта:

Хотя это выходит не всегда :)

Как может воспользоваться полученной информацией злоумышленник — известно только ему.

Возможно, он просто возьмет список пользователей и начнет подбирать пароль к администраторской части Вашего сайта, имея логины, которые могли быть использованы Вами не раз.

Может, он воспользуется доступом к исходникам, чтобы получить файлы с конфигами типа config.inc.php, в которых так любят хранить данные для соединения с сервером БД многие популярные системы управления контентом, или просто скачать весь сайт и спокойно искать в нем уязвимости уже на своём компьютере, не беспокоя Ваш сервер подозрительными запросами.

А может, он воспользуется исходниками, и выставит в Сеть аналог Вашего сервиса... Да мало ли какие еще можно придумать способы использования подобной «вкусности»?

Как же нам защититься от этого? В этом посте, в нижней его части находятся необходимые рекомендации по защите.

К Вам это не относится? Если Вы не используете SVN на своём веб-сайте — тогда действительно «да». Иначе попробуйте пройти по ссылке vash-site.ru/.svn/entries и проверьте, не «светит» ли Ваш entries-файл всему миру.

В конце хотелось бы сказать, что мы не ставили перед собой цель «скачать исходники сайтов», поэтому ни одного исходника нами получено не было, также как и не были сохранены entries-файлы. Сейчас мы постепенно обращаем внимание владельцев просканированных сайтов на их оплошность.

По той причине, что информирование только началось, мы, увы, не покажем Вам примеры уязвимых сайтов. Но если же владельцы ответят нам согласием — по Вашему желанию ссылки будут предоставлены.

С уважением, aldonin и dasm32.

Мы использовали Perl для написания сканера. Первая его версия не использовала богатые возможности по созданию и использованию потоков. Но когда в течении 3х дней в результате было просканировано всего лишь 25% сайтов — жалкие 250000, срочно был поднят вопрос о повышении производительности :)

После небольшой, но неоценимой помощи товарищей с perlmonks.org многопоточность была вполне задействована, и всего за день была проверена остальная часть имеющейся у нас базы.

Результаты, конечно же, нас удивили: было обнаружено около 4500 (точнее — 0.43%) сайтов с вышеуказанной «уязвимостью». Процент оказался даже несколько выше, чем у 2Товарищей и Антона Исайкина. Среди них оказалось очень много крупных и популярных порталов и сервисов, имена и адреса которых мы не будем публиковать, последуя принципу авторов, обнаруживших этот аспект невнимательности многих веб-мастеров и администраторов.

Также за время сканирование на наш сервер было прислано всего одно гневное письмо от одного немецкого сайта, в котором, кстати, было написано, что мы «нагружаем» их веб-сервер :)). Одним жалким запросом. Ну да ладно.

Несмотря на то, что в наше время доступ во всемирную компьютерную сеть уже присутствует почти в каждом доме, и новости ИТ-сообщества давно стали интернациональными, наши зарубежные коллеги похоже так и не узнали об опасности, которая может позволить даже простому пользователю получить в свои руки святая святых — работающие механизмы чужих веб-проектов, больших и маленьких. Нас порядком удивила такая безалаберность, которая оказалась присуща даже опытным и «закалённым в боях» создателям веб-сервисов.

Вполне понятно, что например для большинства российских сотрудников ИТ-индустрии чтение информации на иностранном языке — не такая уж и проблема, особенно при наличии множества компьютеризованных словарей, но даже далеко не все из них были готовы к такого рода «проверке» — при сканировании было обнаружено примерно 80 крупных проектов в зоне .ru с открытым «дверями» для получения исходников.

Самой популярной зоной с открытыми любопытному взору SVN-ами, как и ожидалось, окажется зона .com, насчитывающая добрую половину уязвимых сайтов. Распределение сайтов по географическим доменным зонам можно увидеть в этой диграмме:

Так же был проведен анализ по рейтингу PR (PageRank — ссылочное ранжирование от небезызвестного Google):

И как позже выяснилось, по версии McAfee SiteAdvisor, из 4373 сайтов примерно на 43х были обнаружены вредоносные скрипты.

Используя специально составленный запрос в браузере, мы можем получить своеобразный список файлов проекта, а также их владельцев и время последнего изменения, а также и сами исходные коды страниц сайта:

Хотя это выходит не всегда :)

Как может воспользоваться полученной информацией злоумышленник — известно только ему.

Возможно, он просто возьмет список пользователей и начнет подбирать пароль к администраторской части Вашего сайта, имея логины, которые могли быть использованы Вами не раз.

Может, он воспользуется доступом к исходникам, чтобы получить файлы с конфигами типа config.inc.php, в которых так любят хранить данные для соединения с сервером БД многие популярные системы управления контентом, или просто скачать весь сайт и спокойно искать в нем уязвимости уже на своём компьютере, не беспокоя Ваш сервер подозрительными запросами.

А может, он воспользуется исходниками, и выставит в Сеть аналог Вашего сервиса... Да мало ли какие еще можно придумать способы использования подобной «вкусности»?

Как же нам защититься от этого? В этом посте, в нижней его части находятся необходимые рекомендации по защите.

К Вам это не относится? Если Вы не используете SVN на своём веб-сайте — тогда действительно «да». Иначе попробуйте пройти по ссылке vash-site.ru/.svn/entries и проверьте, не «светит» ли Ваш entries-файл всему миру.

В конце хотелось бы сказать, что мы не ставили перед собой цель «скачать исходники сайтов», поэтому ни одного исходника нами получено не было, также как и не были сохранены entries-файлы. Сейчас мы постепенно обращаем внимание владельцев просканированных сайтов на их оплошность.

По той причине, что информирование только началось, мы, увы, не покажем Вам примеры уязвимых сайтов. Но если же владельцы ответят нам согласием — по Вашему желанию ссылки будут предоставлены.

С уважением, aldonin и dasm32.

Информация

Посетители, находящиеся в группе Гости, не могут оставлять комментарии к данной публикации.

Панель управления

Настройки страницы

помощь: С помощью данных кнопок Вы можете изменить расположение информационных блоков по горизонтали, а также настраивать яркость и размер шрифта.

Для этого, в Вашем браузере должен быть включён JavaScript и браузер должен принимать файлы cookie нашего домена.

Все изменения автоматически сохраняются в cookie-файле Вашего браузера в течение 365 дней со дня изменений настроек.

Подписка на сайт

Календарь

| Пн | Вт | Ср | Чт | Пт | Сб | Вс |

|---|---|---|---|---|---|---|

Популярные новости

Облако тегов

Microsoft Windows Антивирус Атака БРАУЗЕР Безопасность ВРЕДОНОСНЫЕ Вредоносные программы ДАННЫЕ ЗАЩИТА ИНФОРМАЦИЯ Интернет КОМПЬЮТЕР НОВОСТИ ПО ПРОГРАММА САЙТ СТАТЬИ США Система Софт ТРОЯН Термины УЯЗВИМОСТИ Уязвимые сайты ФАЙЛ Хакер ЧЕРВЬ безопасности взлом вирус доступ злоумышленник программы сайты сервер спам уязвимость файлы хакеры

Последние комментарии

» Написал: Павел

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Катерина

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Administrator

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: Елена

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: kholod

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

» Написал: Серега из Стрежевого

в новости: Бесплатный ключ на 1 год для Comodo Internet Security Pro 2012

» Написал: Akex

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Катерина

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Administrator

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: Елена

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: kholod

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

» Написал: Серега из Стрежевого

в новости: Бесплатный ключ на 1 год для Comodo Internet Security Pro 2012

» Написал: Akex

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO