SecuRRity.Ru » Материалы за Июнь 2010 года

Вредоносная программа (буквальный перевод англоязычного термина Malware, malicious — злонамеренный и software — программное обеспечение, жаргонное название — «малварь») — злонамеренная программа, то есть программа, созданная со злым умыслом и/или злыми намерениями.

Вредоносная программа (буквальный перевод англоязычного термина Malware, malicious — злонамеренный и software — программное обеспечение, жаргонное название — «малварь») — злонамеренная программа, то есть программа, созданная со злым умыслом и/или злыми намерениями.Синонимы

# badware (bad — плохое и (soft)ware — программное обеспечение) — плохое программное обеспечение.

# computer contaminant (computer — компьютер и contaminant — загрязнитель) — это термин для обозначения вредоносного программного обеспечения, который используется в законодательстве некоторых штатов США, например Калифорнии и Западной Виргинии.

# crimeware (crime — преступность и (soft)ware — программное обеспечение) — класс вредоносных программ, специально созданный для автоматизации финансовых преступлений). Это не синоним термина malware (значение термина malware шире), но все программы, относящиеся к crimeware, являются вредоносными.

«ДиалогНаука» представляет новый продукт ArcSight FraudView

автор: aldi | 21 июня 2010, 16:08 | Просмотров: 4889теги:

Компания «ДиалогНаука», системный интегратор, консультант и дистрибьютор в области информационной безопасности, представляет новое уникальное решение ArcSight FraudView для выявления и предотвращения онлайн-мошенничества в банковской сфере. Продукт разработан компанией ArcSight.

IP-адреса утекают через дыру в VPN-сетях

автор: Administrator | 19 июня 2010, 14:16 | Просмотров: 3721теги: PPTP, VPN, IP-адрес, IPv6, уязвимость

В туннельном протоколе PPTP, использующемся во многих виртуальных частных сетях, обнаружена очередная уязвимость. На этот раз довольно серьёзная, поскольку она позволяет вычислить самое дорогое, что только есть у файлообменщиков, — их IP-адреса, сообщает TorrentFreak.

В туннельном протоколе PPTP, использующемся во многих виртуальных частных сетях, обнаружена очередная уязвимость. На этот раз довольно серьёзная, поскольку она позволяет вычислить самое дорогое, что только есть у файлообменщиков, — их IP-адреса, сообщает TorrentFreak.Информация о "дыре" была раскрыта на конференции Telecomix Cipher. Если не вдаваться в технические подробности, то довольно будет ограничиться тем, что проблема существует только в случаях, если используется продвинутый протокол адресов IPv6. Впрочем, он по умолчанию включён в последних версиях Windows (Vista и 7), и наверняка многие пользователи даже не осознают этого.

Внедрение SQL-кода

автор: Zorro | 19 июня 2010, 13:55 | Просмотров: 29099теги: SQL-Injection, взлом

Внедрение SQL-кода - (англ. SQL injection) — один из распространённых способов взлома сайтов и программ, работающих с базами данных, основанный на внедрении в запрос произвольного SQL-кода.

Внедрение SQL-кода - (англ. SQL injection) — один из распространённых способов взлома сайтов и программ, работающих с базами данных, основанный на внедрении в запрос произвольного SQL-кода.Внедрение SQL, в зависимости от типа используемой СУБД и условий внедрения, может дать возможность атакующему выполнить произвольный запрос к базе данных (например, прочитать содержимое любых таблиц, удалить, изменить или добавить данные), получить возможность чтения и/или записи локальных файлов и выполнения произвольных команд на атакуемом сервере.

Атака типа внедрения SQL может быть возможна из-за некорректной обработки входящих данных, используемых в SQL-запросах.

Разработчик прикладных программ, работающих с базами данных, должен знать о таких уязвимостях и принимать меры противодействия внедрению SQL.

Разблокировщик Касперский

автор: Administrator | 18 июня 2010, 23:46 | Просмотров: 30787теги: бесплатные разблокировщики, Winlock

Бесплатный сервис Deblocker поможет удалить/убрать баннер с рабочего стола, разблокировать Windows без отправки смс или вернуть зашифрованные вирусом файлы. Бесплатный сервис Deblocker поможет удалить/убрать баннер с рабочего стола, разблокировать Windows без отправки смс или вернуть зашифрованные вирусом файлы.

Бесплатный сервис Deblocker поможет удалить/убрать баннер с рабочего стола, разблокировать Windows без отправки смс или вернуть зашифрованные вирусом файлы.

Бесплатный сервис Deblocker поможет удалить/убрать баннер с рабочего стола, разблокировать Windows без отправки смс или вернуть зашифрованные вирусом файлы.

Бесплатный сервис Deblocker поможет удалить/убрать баннер с рабочего стола, разблокировать Windows без отправки смс или вернуть зашифрованные вирусом файлы.Разблокировщик Dr.Web

автор: Administrator | 18 июня 2010, 23:45 | Просмотров: 15610теги: бесплатные разблокировщики, Winlock

Троянец заблокировал Windows и требует отправить SMS? Не надо платить преступнику! Используйте бесплатно разблокировщик Dr.Web от Trojan.Winlock.

Троянец заблокировал Windows и требует отправить SMS? Не надо платить преступнику! Используйте бесплатно разблокировщик Dr.Web от Trojan.Winlock.Разблокировщик ESET

автор: Administrator | 18 июня 2010, 23:43 | Просмотров: 8929теги: бесплатные разблокировщики, Winlock

Компания ESET поможет бесплатно вернуть работоспособность компьютера, если он был заблокирован вредоносной программой, которая предлагает отправить платную SMS на указанный номер телефона, взамен обещая предоставить код для разблокировки ПК. На текущий момент база ESET содержит более 260000 кодов разблокировки.

Компания ESET поможет бесплатно вернуть работоспособность компьютера, если он был заблокирован вредоносной программой, которая предлагает отправить платную SMS на указанный номер телефона, взамен обещая предоставить код для разблокировки ПК. На текущий момент база ESET содержит более 260000 кодов разблокировки.Разблокировщик VirusInfo

автор: Administrator | 18 июня 2010, 23:42 | Просмотров: 10260теги: бесплатные разблокировщики, Winlock

Лаборатория Касперского и портал VirusInfo представляют бесплатный сервис для борьбы с программами-вымогателями.

Лаборатория Касперского и портал VirusInfo представляют бесплатный сервис для борьбы с программами-вымогателями.Смартфон HTC Incredible тайно снимает скриншоты

автор: Zorro | 18 июня 2010, 22:02 | Просмотров: 4644теги: HTC Incredible, браузер, телефон

Пользователи Android нашли интересную особенность смартфона HTC Incredible, которая может привести к компрометации человека, его использующего.

Пользователи Android нашли интересную особенность смартфона HTC Incredible, которая может привести к компрометации человека, его использующего.BGR пишет, что система HTC Sense оказывается снимает скриншоты процесса просмотра интернет-страниц для своего виджета и сохраняет их навсегда в файловой системе телефона.

Скриншоты не удаляются даже при перезагрузке и доступны любому, кто сможет их найти.

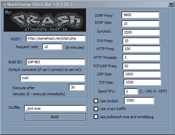

Новая версия трояна BlackEnergy грабит банки России и Украины

автор: Administrator | 18 июня 2010, 18:55 | Просмотров: 5112теги: BlackEnergy, троян, банки

Группа злоумышленников использует новую версию трояна BlackEnergy для кражи паролей к системам онлайн-банкинга ряда российских и украинских банков. О своём исследовании этой вредоносной программы рассказал на конференции FIRST Джо Стюарт (Joe Stewart) из SecureWorks, сообщает The Register.

Группа злоумышленников использует новую версию трояна BlackEnergy для кражи паролей к системам онлайн-банкинга ряда российских и украинских банков. О своём исследовании этой вредоносной программы рассказал на конференции FIRST Джо Стюарт (Joe Stewart) из SecureWorks, сообщает The Register.BlackEnergy в своё время был хорошо известен как DDoS-троян, но в августе 2008 года появился новый троянский инструментарий, который Стюарт называет BlackEnergy 2. Он имеет много общего с предшественником и явно написан тем же человеком, однако представляет собой значительно более сложную и гибкую программу.

Одной из отличительных особенностей BlackEnergy 2 является система плагинов, которая позволяет ему выполнять на заражённых компьютерах самые разные действия. Более того, разработкой плагинов может заниматься кто угодно, имеющий в своём распоряжении копию этого тулкита.

Злоумышленники используют Чемпионат мира по футболу в качестве «приманки»

автор: Administrator | 17 июня 2010, 18:45 | Просмотров: 4412теги: Злоумышленники, Информационная Безопасность, сайты

Антивирусная лаборатория PandaLabs зарегистрировала появление многочисленных веб-страниц, через которые распространяется фальшивый антивирус MySecurityEngine. Все эти страницы связаны с Чемпионатом мира по футболу 2010 в Южной Африке и появляются на первых страницах поиска.

Антивирусная лаборатория PandaLabs зарегистрировала появление многочисленных веб-страниц, через которые распространяется фальшивый антивирус MySecurityEngine. Все эти страницы связаны с Чемпионатом мира по футболу 2010 в Южной Африке и появляются на первых страницах поиска.Например, вводя в строку поиска Google, запрос "World Cup Live", я получил интересный результат, так как из более чем 7.5 миллионов результатов, на первую страницу (при 100 результатов на странице) были найдены 2 сайты, о которых Google предупредил что «Этот сайт может нанести вред Вашему компьютеру».

Панель управления

Настройки страницы

помощь: С помощью данных кнопок Вы можете изменить расположение информационных блоков по горизонтали, а также настраивать яркость и размер шрифта.

Для этого, в Вашем браузере должен быть включён JavaScript и браузер должен принимать файлы cookie нашего домена.

Все изменения автоматически сохраняются в cookie-файле Вашего браузера в течение 365 дней со дня изменений настроек.

Подписка на сайт

Популярные новости

Облако тегов

Microsoft Windows Антивирус Атака БРАУЗЕР Безопасность ВРЕДОНОСНЫЕ Вредоносные программы ДАННЫЕ ЗАЩИТА ИНФОРМАЦИЯ Интернет КОМПЬЮТЕР НОВОСТИ ПО ПРОГРАММА САЙТ СТАТЬИ США Система Софт ТРОЯН Термины УЯЗВИМОСТИ Уязвимые сайты ФАЙЛ Хакер ЧЕРВЬ безопасности взлом вирус доступ злоумышленник программы сайты сервер спам уязвимость файлы хакеры

Последние комментарии

» Написал: Павел

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Катерина

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Administrator

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: Елена

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: kholod

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

» Написал: Серега из Стрежевого

в новости: Бесплатный ключ на 1 год для Comodo Internet Security Pro 2012

» Написал: Akex

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Катерина

в новости: Бесплатный ключ для ESET Smart Security 5 на 6 месяцев

» Написал: Administrator

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: Елена

в новости: K9 Web Protection: бесплатный родительский контроль

» Написал: kholod

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO

» Написал: Серега из Стрежевого

в новости: Бесплатный ключ на 1 год для Comodo Internet Security Pro 2012

» Написал: Akex

в новости: Бесплатный ключ на 1 год для IObit Malware Fighter PRO